1. L'espionnage silencieux au cœur de votre réseau

Ce scandale, baptisé BrowserGate par l'association européenne Fairlinked e.V., n'est pas une simple faille de sécurité. C'est une infrastructure de surveillance massive qui corrèle votre identité réelle — nom, poste, employeur — à l'inventaire privé de vos outils numériques. En tant qu'analyste, je pèse mes mots : nous faisons face à l'une des plus vastes opérations d'espionnage industriel et de violation de la vie privée de l'histoire du Web.

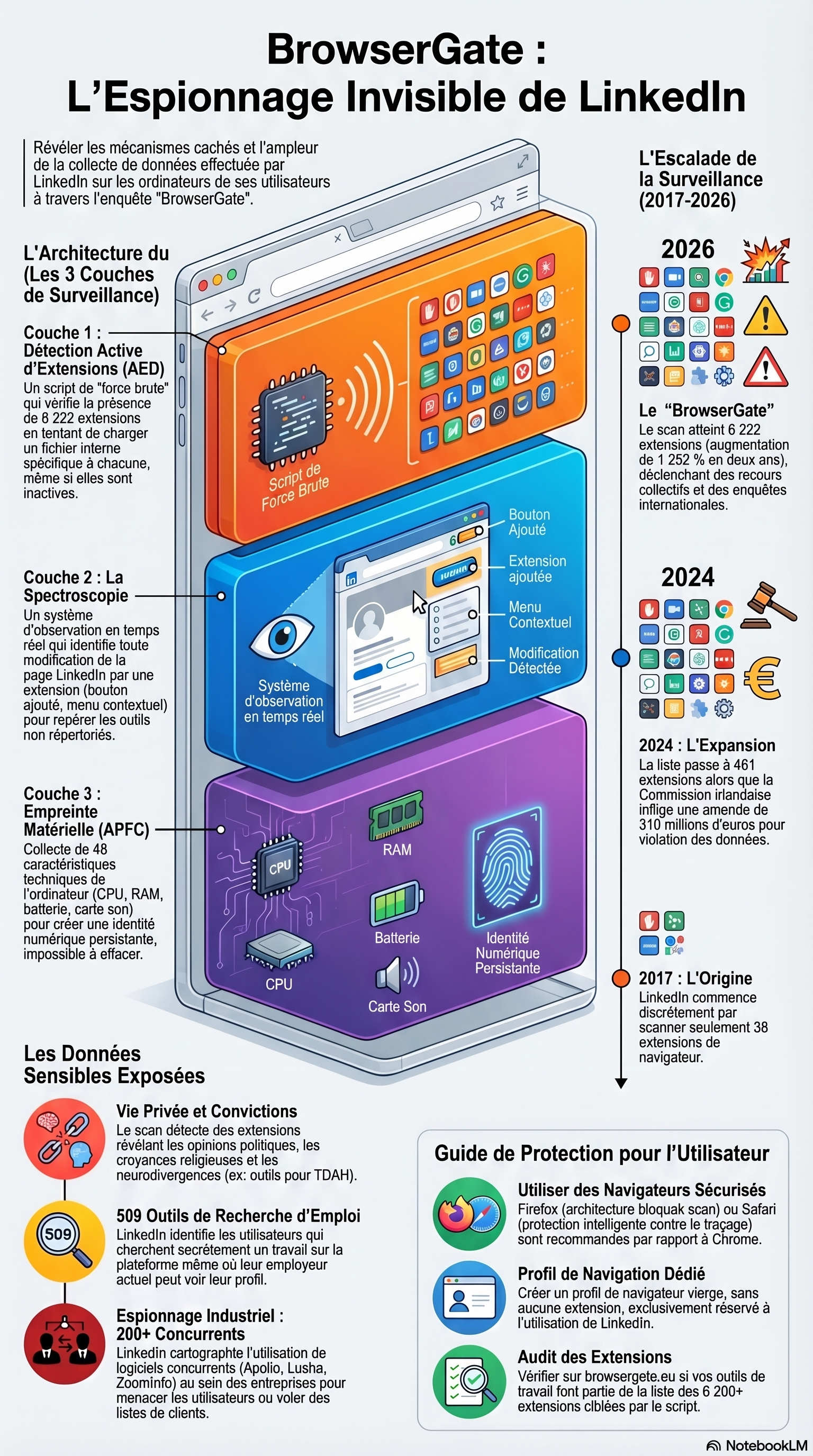

2. Une surveillance exponentielle : 6 222 extensions sous scanner

Le cœur technique de l'offensive repose sur l'« Active Extension Detection » (AED). Contrairement à un pistage classique, l'AED utilise la force brute : le script tente de charger des fichiers internes spécifiques à des milliers d'extensions. Si le fichier répond, LinkedIn sait que l'outil est installé, même s'il est désactivé.

La montée en puissance est vertigineuse. En 2017, LinkedIn ne surveillait que 38 extensions. En février 2026, la liste passait à 6 167, pour atteindre 6 222 extensions dès avril 2026. Cette expansion foudroyante démontre une volonté délibérée de cartographier l'intégralité de l'écosystème logiciel des utilisateurs.

« Cette pratique est illégale et constitue potentiellement un délit criminel dans toutes les juridictions examinées, notamment sous l’article 202a du Code pénal allemand, passible de trois ans de prison. » — Rapport d'investigation BrowserGate.

Cette détection par force brute n'est pas une mesure de sécurité ; c'est une intrusion caractérisée dans votre inventaire logiciel privé, transformant votre navigateur en mouchard pour le compte de Microsoft.

3. La double couche : AED et Spectroscopie

L'investigation révèle que LinkedIn ne se contente pas de la liste AED. Le système déploie une seconde couche redoutable : la Spectroscopie. Ce mécanisme observe en temps réel les éléments injectés dans la page LinkedIn. Dès qu’une extension — même privée ou développée en interne par une entreprise — ajoute un bouton, un menu ou une icône, la plateforme la repère instantanément.

Cette surveillance permet de siphonner des données que le RGPD protège pourtant strictement :

Convictions religieuses : Scan d'outils comme « Deen Shield » ou « PordaAI ».

Opinions politiques : Détection d'extensions telles que « No more Musk » ou « Anti-Zionist Tag ».

Santé et Neurodiversité : Ciblage de l'extension « Simplify », dédiée aux utilisateurs neuroatypiques (TDAH).

Le traitement de ces catégories de données n'est pas simplement régulé ; il est interdit en l'absence de base légale explicite, base que LinkedIn n'a jamais obtenue.

4. Le piège de la recherche d'emploi « secrète »

Pour un professionnel, l'ironie est brutale. LinkedIn surveille spécifiquement 509 extensions liées à la recherche d'emploi. Puisque la plateforme connaît votre identité et votre employeur actuel, elle identifie précisément qui, parmi ses utilisateurs, cherche activement à quitter son poste.

Alerte de sécurité : En utilisant ces outils tiers pour optimiser votre carrière, vous fournissez à LinkedIn une preuve de votre intention de départ. Ces données, rattachées à votre identité « hard-wired », font peser un risque direct sur votre sécurité d'emploi actuelle, la plateforme pouvant potentiellement monétiser ou utiliser ces signaux de comportement auprès des départements RH.

5. Espionnage industriel et OpSec : L'avantage déloyal de Microsoft

L'enjeu dépasse l'individu pour devenir une menace sur la sécurité opérationnelle (OpSec) des entreprises. LinkedIn scanne plus de 200 produits de vente et de prospection concurrents (Apollo, Lusha, ZoomInfo, etc.). En agrégeant ces données, Microsoft cartographie en temps réel quels outils les employés de ses concurrents utilisent.

Plus inquiétant encore : LinkedIn injecte un élément de pistage invisible de la firme américano-israélienne HUMAN Security (anciennement PerimeterX). Les données ne restent pas chez LinkedIn ; elles sont partagées avec des tiers spécialisés dans la cybersécurité offensive. En extrayant les listes de clients de milliers de sociétés de logiciels directement depuis le navigateur de leurs utilisateurs, Microsoft s'octroie un avantage concurrentiel illicite et accède à des secrets commerciaux stratégiques.

6. L'empreinte numérique persistante : L'identité « Hard-Wired »

Pour verrouiller ce système, le composant APFC (Advanced Platform Fingerprinting Component) collecte 48 caractéristiques matérielles de votre machine (cœurs CPU, RAM, GPU, distorsions de la carte son, état de la batterie).

Cette empreinte ne sert pas à vous distinguer de manière anonyme. Elle est soudée à votre nom et votre titre. Ce pistage ignore délibérément les signaux « Do Not Track » (DNT) et persiste même en mode navigation privée ou après suppression des cookies. Vous ne pouvez plus vous cacher : votre machine devient votre signature biométrique numérique, liée à vie à votre profil professionnel.

7. Le « Théâtre de la Conformité » face au DMA

Désigné comme « gatekeeper » par le Digital Markets Act (DMA) européen, LinkedIn doit légalement ouvrir sa plateforme aux outils tiers. Ce que nous observons est un véritable simulacre :

L'API de façade : LinkedIn propose deux API publiques traitant péniblement 0,07 appel par seconde.

Le moteur réel : En interne, l'API Voyager gère 163 000 appels par seconde.

La tromperie : Dans son rapport de conformité de 249 pages, Microsoft cite le mot « API » 533 fois, mais omet volontairement le mot « Voyager ».

Le punchline est aussi cynique qu'efficace : LinkedIn utilise le système de surveillance BrowserGate pour identifier, traquer et punir les utilisateurs des outils tiers que le règlement européen était censé protéger.

8. Comment vous protéger : Guide d'action immédiate

En tant que professionnels, vous devez reprendre le contrôle de votre environnement de travail numérique. Voici les mesures de protection prioritaires :

Profil de navigation isolé : Créez un profil de navigateur (Chrome ou Edge) totalement vierge, sans aucune extension, dédié exclusivement à LinkedIn.

Architecture Firefox + uBlock Origin : Firefox offre une meilleure résistance native aux scans AED. uBlock Origin est indispensable pour bloquer les scripts de fingerprinting.

Safari et ITP : Sur Mac et iOS, utilisez Safari pour bénéficier de l'Intelligent Tracking Protection qui générise votre empreinte matérielle.

Remote Browser Isolation (RBI) : Pour les entreprises, déployez des solutions de navigation isolée qui exécutent LinkedIn dans un conteneur distant.

Migration vers Manifest V3 : Auditez vos extensions internes et assurez leur transition vers Manifest V3 pour limiter les capacités d'injection détectables par la spectroscopie de LinkedIn.

9. La confiance, moteur de l'autorité numérique

LinkedIn est un outil puissant, mais sa domination repose aujourd'hui sur des mécanismes de surveillance clandestins qui brisent le contrat de confiance fondamental avec ses utilisateurs. L'autorité d'une plateforme peut-elle survivre à un tel mépris de la vie privée et de la sécurité des entreprises ?

Le prestige d'un réseau social ne justifiera jamais le sacrifice de votre intégrité numérique. À l'heure où les régulateurs européens et les tribunaux californiens se saisissent du dossier BrowserGate, la lucidité technique est votre meilleure défense. La question n'est plus de savoir si vous avez besoin de LinkedIn, mais si vous pouvez encore vous permettre de lui faire confiance.

-thumb.webp)